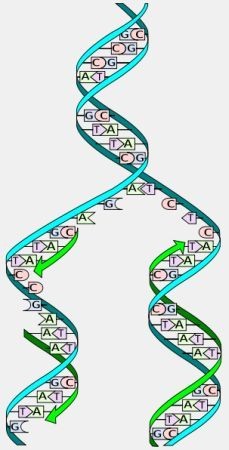

Zidentyfikowano geny wczesnego dojrzewania

20 maja 2009, 12:39W najnowszym numerze czasopisma Nature Genetics pojawiły się dwie interesujące publikacje informujące o odkryciu genów decydujących o wieku rozpoczęcia się procesu dojrzewania płciowego u ludzi.

Superrozpoznawacze w akcji

20 maja 2009, 10:19Twierdzenia niektórych ludzi, że nigdy nie zapominają twarzy, to prawda – twierdzą psycholodzy z Uniwersytetu Harvarda. Odkryli oni grupę superrozpoznawaczy. Potrafią oni rozpoznać kogoś widzianego w przelocie, nawet wiele lat temu (Psychonomic Bulletin & Review).

Wyżsi zarabiają lepiej

18 maja 2009, 12:26Wyżsi mężczyźni zarabiają więcej, przynajmniej w Australii. W perspektywie roku dodatkowe 5 cm może oznaczać aż 950 dolarów australijskich (712 amerykańskich) ekstra.

Zbyt drogi Windows 7?

18 maja 2009, 12:13Zdaniem Della, ceny za Windows 7 są zbyt wysokie i dla niektórych klientów będą stanowiły barierę nie do przebycia, pomimo iż system ten pod niemal każdym innym względem przewyższa Vistę.

Ruszyła WolframAlpha

18 maja 2009, 11:01Ruszyła wyszukiwarka WolframAlpha, która ma spełniać rolę nie tyle typowej wyszukiwarki, co "centrum wiedzy". WolframAlpha radzi sobie z pytaniami zadanymi w języku naturalnym i stara się wyświetlić odpowiedzi, a nie listę witryn, na której będziemy musieli ich szukać.

Grecy zastopowali Google'a

12 maja 2009, 17:01Grecki urząd ds. ochrony danych zakazał firmie Google wykonywania w tym kraju zdjęć do serwisu Google Street View i zażądał dodatkowych wyjaśnień w tej sprawie.

Piractwo bije rekordy

12 maja 2009, 10:32Business Software Alliance informuje, że pomimo sukcesów w walce z piractwem w Chinach i Rosji, w 2008 roku zanotowano rekordowo dużo pirackiego oprogramowania. Obecnie nielegalne kopie stanowią już 41% wszystkich programów zainstalowanych na domowych i firmowych pecetach. W roku 2007 stanowiły one 38%.

Barwy nocy

12 maja 2009, 08:46Nocne gekony to jedne z nielicznych stworzeń, które widzą kolory po zmroku. Naukowcy z Lund University odkryli, że zawdzięczają to ułożonym koncentrycznie obszarom o różnych właściwościach odbijających. Szwedzi przekonują, że podobne struktury można by wykorzystać do ulepszenia aparatów fotograficznych i stworzenia wieloogniskowych szkieł kontaktowych (Journal of Vision).

Otyłość sprzyja alergiom?

9 maja 2009, 22:35Choć otyłość jest chorobą wywołującą ogólne osłabienie odporności, okazuje się, że jej rozwój sprzyja także występowaniu alergii - chorób wywołanych nadmierną reakcją układu immunologicznego. O odkryciu informują badacze z amerykańskiego Narodowego Instytutu Środowiskowych Nauk Medycznych (NIEHS).

Niepokojące objawy menopauzy

8 maja 2009, 00:15Kobiety uskarżające się podczas menopauzy na tzw. objawy wazomotoryczne, takie jak uderzenia gorąca czy zaburzenia snu, są znacznie bardziej narażone na osteoporozę - dowodzą naukowcy z organizacji Women's Health Across the Nation.